Stasera, navigando sul sito delle poste italiane www.poste.it, per controllare la postepay, ho trovato un attacco HACKER, al sito delle poste italiane era stata sostituita la Home Page e al centro di quest’ultima una bella scritta a caratteri cubitali HACKED:

Foto della HomePage sostituita con la dicitura HACKED:

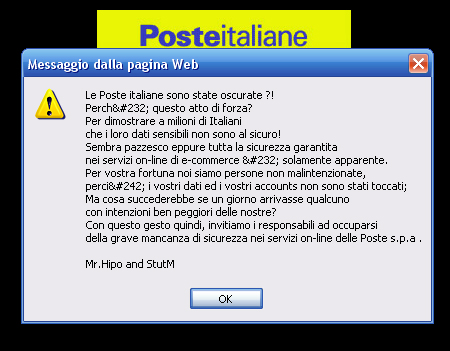

Il comunicato degli Hackers sul sito oscurato:

Scarica gratis: PuTTy

PuTTY è un software gratutito, un’implementazione libera di Telnet e SSH per Windows32, Linux e Unix, insieme ad un emulatore di terminale

xterm.

Scarica gratis putty

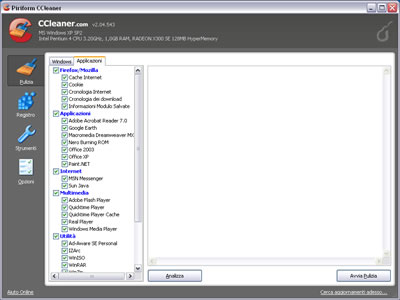

Scarica Gratis – CCleaner 2.14.763 – Finale

CCleaner 2.14.763 – Finale è un software molto interessante (gratuito ovviamente) che permette di effettuare una pulizia approfondita del vostro computer con molta facilità !

Permette di eliminare tutti i file temporanei di Internet Explorer e di Firefox (quindi tutti i coockies, moduli, password, cronologia ecc.) e sempre dalla sua interfaccia grafica è possibile disinstallare i numerosi software installati in precedenza. La prima volta che eseguirete il programma, vi troverà centinaia di megabytes di file temporanei, che in seguito deciderete se eliminarli o mantenerli tali file.

Il programma effettua la pulizia di:

– Internet Explorer Cache, History, Cookies, Index.dat.

– Recently opened URLs and files.

– Recycle Bin, Temporary files and Log files.

– Third-party application temp files and recent file lists (MRUs).

– Including: Firefox, Opera, Media Player, eMule, Kazaa, Google Toolbar, Netscape, Office XP, Nero, Adobe Acrobat, WinRAR, WinAce, WinZip and more…

– Advanced Registry scanner and cleaner to remove unused and old entries.

– Including File Extensions, ActiveX Controls, ClassIDs, ProgIDs, Uninstallers, Shared DLLs, Fonts, Help Files, Application Paths, Icons, Invalid Shortcuts and more… Backup for registry clean.

– Windows Startup tool.

Un’altra utility importante è la pulizia del registo di windows xp e windows vista, infatti in quest’ultimo, dopo una disinstallazione di software o eliminazione di file, all’interno rimangono sempre collegamenti a file o dll non più esistemti nel sitema operativo windows xp o windows vista, ma che rallentano quest’ultimo. Quindi il software non fà altro che individuare i collegamenti mancanti ed eliminarli dal registro di windows xp e windows vista, sempre se uno è convinto di quello che sta facendo.

Il programma permette, prima dell’eliminazione dei collegamenti, di effettuare un backup del registro, in modo che se qualcosa dovesse andare storto, c’è sempre la possibilità di tornare sulle proprie decisioni. Io non lo faccio mai ;-).

Sempre dal Programma è possibile eliminare tutti i processi che vengono installati quando si esegue l’installazione di nuovo software, infatti ogni produttore di software inocula nel run del registro del sistema operativo di windows xp o windows vista processi da eseguire all’avvio del sistema operativo di di windows xp e windows vista. Questo per creare pubblicità al proprio software o far eseguire in background (DI NASCOSTO) applicazioni di spia o altro. Eliminando tali preocessi sicuramente l’avvio del proprio sitema operativo sarà MOLTO più veloce.

Scarica gratis – Total Commander 7.04

Scarica gratis Total Commander 7.04 – Finale. Ottimo File Manager per windows xp e windows vista. Effettua la ricerca di file, sincronizzazione di cartelle, multilingue. Scarica gratis – Download Free Total Commander 7.04 – Finale

Scarica Antivirus Gratis in Italiano

Antivirus gratuito che permette di proteggersi dai virus, che si insediano all’interno del proprio computer distruggendo il contenuto di quest’ultimo, con conseguente perdita del prorpio lavoro. I virus si diffondono attraverso internet, sopratutto tramite le pagine web non sicure, con software peer to peer

(emule) per scaricare musica, films e tramite e-mail. Quindi è assolutamente necessario proteggersi scaricando e installando un ativirus gratis, soprattutto se il computer è connesso costantemente in internet.

Scaricate l’antivirus gratis più adatto alle vostre esigenze. Qui

Scarica gratis – Emule 0.49b – Finale

Rilasciata la nuova versione del nuovo client più utilizzato al mondo per il peer to peer, condivisione dei propri files. Questa release è basata sempre sul protocollo di eDonkey2000 ma vi sono miglioramenti e innovazioni. Sono stati eliminari e risoltin umerosi bugs e inserite ulteriori funzionalità per l’utente finale. Emule si può installare su i seguenti sistemi operativi, windows xp, windows vista e windows 2000. Rispetto alla versione precedente di emule, è stato migliorata la rete Kad e l’ aspetto grafico. Viene curata e ottimizzata la velocità per i download.

Alcuni link dove scaricare gratis Emule 0.49b:

Emule 0.49a download gratuito;

Download eMule plus ultima versione, nuove caratteristiche personalizzate dalla versione originale;

Scarica gratis emule adunanza, per la rete Fastweb, download gratuito in italiano;

Come pulire il computer HijackThis

Se notate strani comportamenti di Windows xp e windows vista (ad esempio il browser è impazzito, il motore di ricerca predefinito è stato modificato e sotituito da altro, la homepage è stata cambiata, si aprono strane finestre pop-up con siti pornografici,…) questo è dovuto dall’attività di spyware, hijackers o malware che si sono insediati sul vostro computer.

Scaricando gratis HijackThis, permette di debellare tali cause.

E’ un tool gratis particolarmente adatto agli utenti più esperti, utile anche ai meno esperti. HijackThis, permette, dopo la scansione del sistema operativo, windows xp o windows vista, l’esporazione e il salvataggio, dei risultati della scansione in un file.log, quest’ultimo puo essere inviato al produttore, tramite il loro sito al seguente indirizzo: qui

L’analisi del file, produrra un listato con eventuali minacce o file pericolosi da elimare immediatamente dal proprio sitema operativo windows xp o windows vista.

Attenzione a non cancellare per nessun motivo gli elementi dei quali non si conosce l’esatto significato.

Scarica Unistaller Gratis per windows xp e windows vista

Con il passare del tempo windows xp e windows vista, diventano sempre più lenti. Questa lentezza dipende da tutti quei programmi, tools, che vengono installati. Ogni software aggiunge al sistema operativo un gran numero di voci di registro e di dll, oltre a tutti i file eseguibili seminati un pò ovunque. Una volta che si decide di eliminare un programma installato precedentemente, si ricorre all’unistaller di windows xp o windows vista, ma quest’ultimo non svolge un buon lavoro, lasciando nel sistema operativo e nel Kernel (registro) un gran numero di residui, è questo determina il rallentamento del sistema operativo. Ecco che qui entrano in gioco gli unistaller gratuiti, che a differenza di windows xp e windows vista, svolgono in maniera eccellente il loro lavoro, con la possibilità di rimuevere e ripulire il registro di sitema e tutti i file disseminati nel sistema operatico. Di seguito la lista degli unistaller più conosciuti. Scarica gratis uno di questi unistaller: Qui

Alice Posta – Alice Webmail

Questo post è dedicato, ai mal capitati che dopo aver stipulano un contratto per Alice adsl, hanno gratuitamente un indirizzo di posta elettronica proprionome@alice.it e quest’ultima non funziona. 😀

L’altra sera, mi contatta un amico perchè al suo indirizzo di e-posta assegnatogli da Telecom Italia (Alice adsl) non riceveva alcun messaggio, i parametri forniti da Telecom per la configurazione dell’ e-mail erano stati inseriti in Outlook correttamente, ma il disservizio persisteva. Dopo svariate prove e tanta pazienza, ho scoperto, tramite la Webmail di Alice, che nell’opzioni, alla voce “Privacy e protezione dalla posta indesiderata” di default, è attivato  il filtro posta indesiderata, significa che qualunque e-mail ricevuta, viene conservata nella cartella posta indesiderata e non in quella in arrivo come dovrebbe essere per il corretto funzionamento della posta.

Per risolvere tale problema, bisogna collegarsi alla webmail al sito del gestore (Alice), andare nelle opzioni alla voce “Privacy e protezione dalla posta indesiderata” e defleggare i campi come indicato in figura:

Â

Â

Â

Â

Â

Â

clicca sull immagine per ingrandire

e vedrete che la posta riprenderà a funzionare correttamente.

Rino Fenizia

I PROTOCOLLI DI RETE

Il Protocollo non è altro che il “Linguaggio a Pacchetti” con cui vengono scambiati i dati e le informazioni tra i computer in una rete Lan.

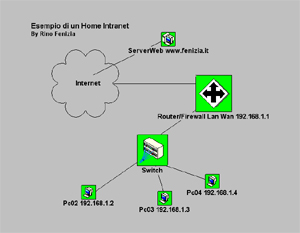

Clicca sull’immagine per ingrandire

I PROTOCOLLI DI TRASPORTO

![]() Â IP – Internet Protocol

IP – Internet Protocol

Responsabile del trasporto di pacchetti di dati da una sorgente (identificata da un indirizzo IP) ad una destinazione (identificata da un altro indirizzo IP). Se necessario questo livello del protocollo si occupa di spezzettare i pacchetti troppo grandi in pacchetti di dimensione adatta alla rete da utilizzare.

![]() Â TCP – Transmission Control Protocol

TCP – Transmission Control Protocol

Questo è il protocollo di livello superiore ad IP che viene utilizzato come standard. La sua caratteristica è quella di stabilire una connessione fra due applicazioni identificate, similmente in UDP, da un numero di porta, e di garantire la trasmissione senza errori (Protocollo con controllo di errore) di un flusso di dati. Se vengono ricevuti pacchetti corrotti, il protocollo richiede la ritrasmissione dei dati a partire dal primo pacchetto corrotto identificato. TCP implementa anche un timeout per la chiusura delle connessioni interrotte o non stabilite.Â

![]() Â UDP – User Datagram Protocol

UDP – User Datagram Protocol

Questo protocollo si trova ad un livello superiore rispetto ad IP, ed aggiunge alla semplice funzionalità di trasporto di IP la possibilità di “smistare” i pacchetti nella macchina di destinazione sulla base di un numero di porta aggiunto all’indirizzo. Viene controllata l’integrità dei dati attraverso una checksum, ma i pacchetti corrotti vengono semplicemente buttati via. (Protocollo senza controllo di errore)Â

![]() Â ICMP – Internet Control Message Protocol (ping)

ICMP – Internet Control Message Protocol (ping)

Partner di IP con la funzione specifica di inviare, anziché dati, messaggi di controllo e diagnostici (ad esempio pacchetti ECHO).

![]() Â PPP – Point to Point Protocol

PPP – Point to Point Protocol

Permette di trasferire traffico IP su una linea seriale. Creato in particolare per gestire i collegamenti transitori via modem, comprende meccanismi di auto-configurazione delle estremità del collegamento e di autenticazione.

I PROTOCOLLI APPLICATIVI

![]() Â FTP – File Transfer Protocol

FTP – File Transfer Protocol

Anche questo fra i primissimi protocolli applicativi ad essere sviluppati. Consente di trasferire file fra macchine di architettura diversa. I file vengono trattati come file di testo (7 bit per carattere) oppure come file binari (8 bit per carattere). Non viene modificato o “tradotto” il contenuto dei file.

![]() Â HTTP – HyperText Transfer Protocol

HTTP – HyperText Transfer Protocol

E’ il protocollo che interconnette quella vastissima collezione di siti Internet generalmente nota come World Wide Web (WWW). Non ha molta funzionalità in più rispetto a FTP: permette in più di richiedere l’esecuzione di procedure via rete. E’ però forse oggi il protocollo di alto livello di IP più utilizzato in assoluto, perché viene utilizzato per veicolare i documenti codificati in HTML (HyperText Markup Language). E’ la funzionalità di questo linguaggio, unita all’interfaccia grafica fornita dai browser, la vera ragione della praticità d’uso, e quindi del successo di WWW.

![]() Â SMTP – Simple Mail Transfer Protocol

SMTP – Simple Mail Transfer Protocol

E’ il protocollo utilizzato per trasferire (fra host che “parlano” TCP/IP) i messaggi di posta elettronica.

![]() Â POP – Post Office Protocol

POP – Post Office Protocol

Protocollo utilizzato per recuperare i messaggi di posta elettronica conservati su un host remoto. Nato per permettere l’accesso ai servizi di posta alle macchine non collegate direttamente ad Internet, viene recentemente sempre più spesso utilizzato anche su LAN a causa dei problemi legati alla configurazione di un server di posta “sicuro”.

![]() Â IMAP – Internet Message Access Protocol

IMAP – Internet Message Access Protocol

Protocollo speculare riespetto a POP: permette di esaminare una casella remota di posta elettronica senza trasferire i messaggi. L’uso e la sua ragione d’essere sono sostanzialmente gli stessi di POP.Â

I PROTOCOLLI PER SESSIONE REMOTA

![]() Â TELNET

TELNET

Protocollo basato su TCP (e quindi su IP), finalizzato alla creazione di una sessione interattiva su una macchina remota, del tutto simile ad una normale sessione di lavoro su un terminale collegato direttamente alla macchina remota stessa.

E’ stato il primo protocollo “applicativo” sviluppato nella suite di IP, ed era come l’obiettivo principale dell’intero progetto di sviluppo di IP. Viene tuttora utilizzato per ottenere sessioni remote laddove non vi sia alcuna preoccupazione riguardo alla sicurezza informatica (il protocollo non prevede infatti alcuna protezione o crittazione dei dati).

![]() Â SSH – Secure Shell

SSH – Secure Shell

Versione sicura (mediante crittografia a chiave pubblica) di un precedente protocollo (rsh) che garantiva garantire l’esecuzione di qualsiasi comando su una macchina remota. Può essere considerato come una estensione di telnet, che rappresenta il caso particolare nel quale alla macchina remota viene richiesto di eseguire un interprete di comandi. E’ l’alternativa di telnet oggi raccomandata e decisamente preferibile per tutelare la sicurezza delle informazioni di login.